-

精工機(jī)械軸承生產(chǎn)廠家類...

精工機(jī)械軸承生產(chǎn)廠家類...

-

食品百貨英文外貿(mào)類網(wǎng)站...

食品百貨英文外貿(mào)類網(wǎng)站...

-

貂絨大衣服裝設(shè)計類網(wǎng)站...

貂絨大衣服裝設(shè)計類網(wǎng)站...

-

電腦系統(tǒng)軟件下載類網(wǎng)站...

電腦系統(tǒng)軟件下載類網(wǎng)站...

-

物流快運(yùn)速遞類網(wǎng)站織夢...

物流快運(yùn)速遞類網(wǎng)站織夢...

-

水利工程施工類網(wǎng)站織夢...

水利工程施工類網(wǎng)站織夢...

-

電子元件電路板類網(wǎng)站織...

電子元件電路板類網(wǎng)站織...

-

蔬菜鮮果配送類網(wǎng)站織夢...

蔬菜鮮果配送類網(wǎng)站織夢...

-

儀器儀表科技公司類網(wǎng)站...

儀器儀表科技公司類網(wǎng)站...

-

鋼結(jié)構(gòu)崗?fù)I銷型織夢網(wǎng)...

鋼結(jié)構(gòu)崗?fù)I銷型織夢網(wǎng)...

-

網(wǎng)站模板資源下載類網(wǎng)站...

網(wǎng)站模板資源下載類網(wǎng)站...

-

手游APP軟件下載類網(wǎng)站織...

手游APP軟件下載類網(wǎng)站織...

-

營銷型無縫鋼管定制生產(chǎn)...

營銷型無縫鋼管定制生產(chǎn)...

-

玩具動漫類網(wǎng)站織夢模板...

玩具動漫類網(wǎng)站織夢模板...

-

展覽展會信息類網(wǎng)站織夢...

展覽展會信息類網(wǎng)站織夢...

-

儀器分析儀類網(wǎng)站織夢模...

儀器分析儀類網(wǎng)站織夢模...

-

裝飾建材公司類網(wǎng)站織夢...

裝飾建材公司類網(wǎng)站織夢...

-

人力資源管理類網(wǎng)站織夢...

人力資源管理類網(wǎng)站織夢...

-

中英雙語律師事務(wù)所類網(wǎng)...

中英雙語律師事務(wù)所類網(wǎng)...

-

財稅記賬工商注冊認(rèn)證類...

財稅記賬工商注冊認(rèn)證類...

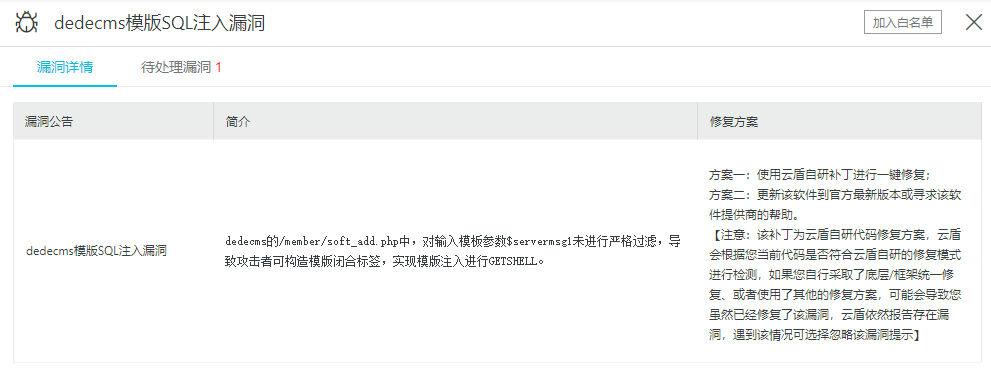

漏洞

dedecms模版SQL注入漏洞

簡介

DedeCMS V5.7 SP2正式版(2018-01-09) dedecms的/member/soft_add.php中,對輸入模板參數(shù)$servermsg1未進(jìn)行嚴(yán)格過濾,導(dǎo)致攻擊者可構(gòu)造模版閉合標(biāo)簽,實(shí)現(xiàn)模版注入進(jìn)行GETSHELL。

路徑

/member/soft_add.php

修復(fù)

打開 /member/soft_add.php 找到 大概在155行

$urls .= "{dede:link islocal='1' text='{$servermsg1}'} $softurl1 {/dede:link}\r\n";

改成

if(preg_match("#}(.*?){/dede:link}{dede:#sim", $servermsg1) != 1){$urls .= "{dede:link islocal='1' text='{$servermsg1}'} $softurl1 {/dede:link}\r\n";}

說明

自行采取了底層/框架統(tǒng)一修復(fù)、或者使用了其他的修復(fù)方案,可能會導(dǎo)致您雖然已經(jīng)修復(fù)了該漏洞,云盾依然報告存在漏洞,遇到該情況可選擇忽略該漏洞提示

豫公網(wǎng)安備 41022402000130號

豫公網(wǎng)安備 41022402000130號